15:00 Рекомендации по защите от мошенников | |

Одновременно с развитием таких устройств появляются виды мошенничества, позволяющие обмануть и присвоить денежные средства граждан. Чтобы не поддаться на уловки злоумышленников, достаточно знать, как они действуют, и соблюдать правила пользования мобильными телефонами, пластиковыми картами и компьютерами. Виды мошенничества с иcпользованием высокотехнологичных устройств. Рекомендации по защите от действий мошенников

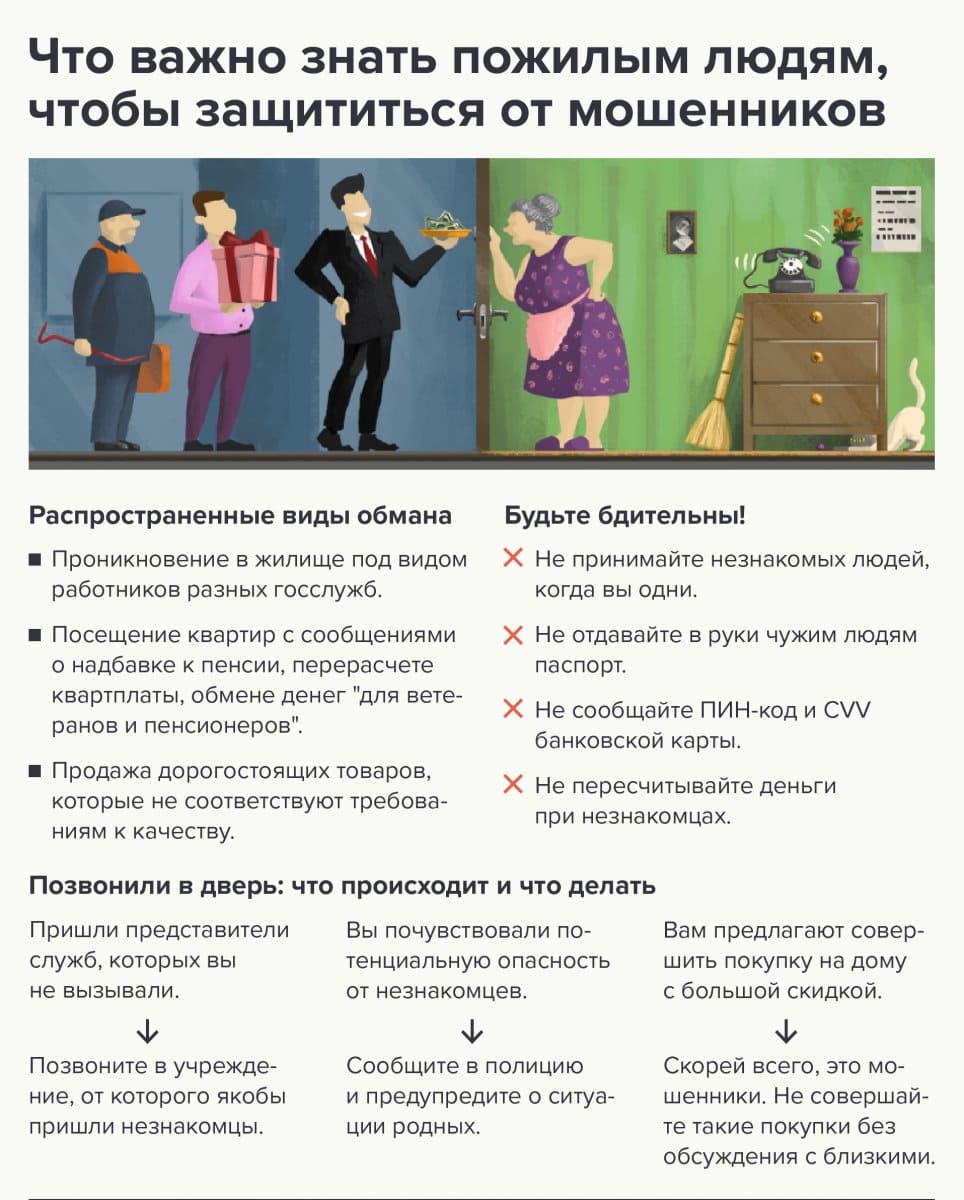

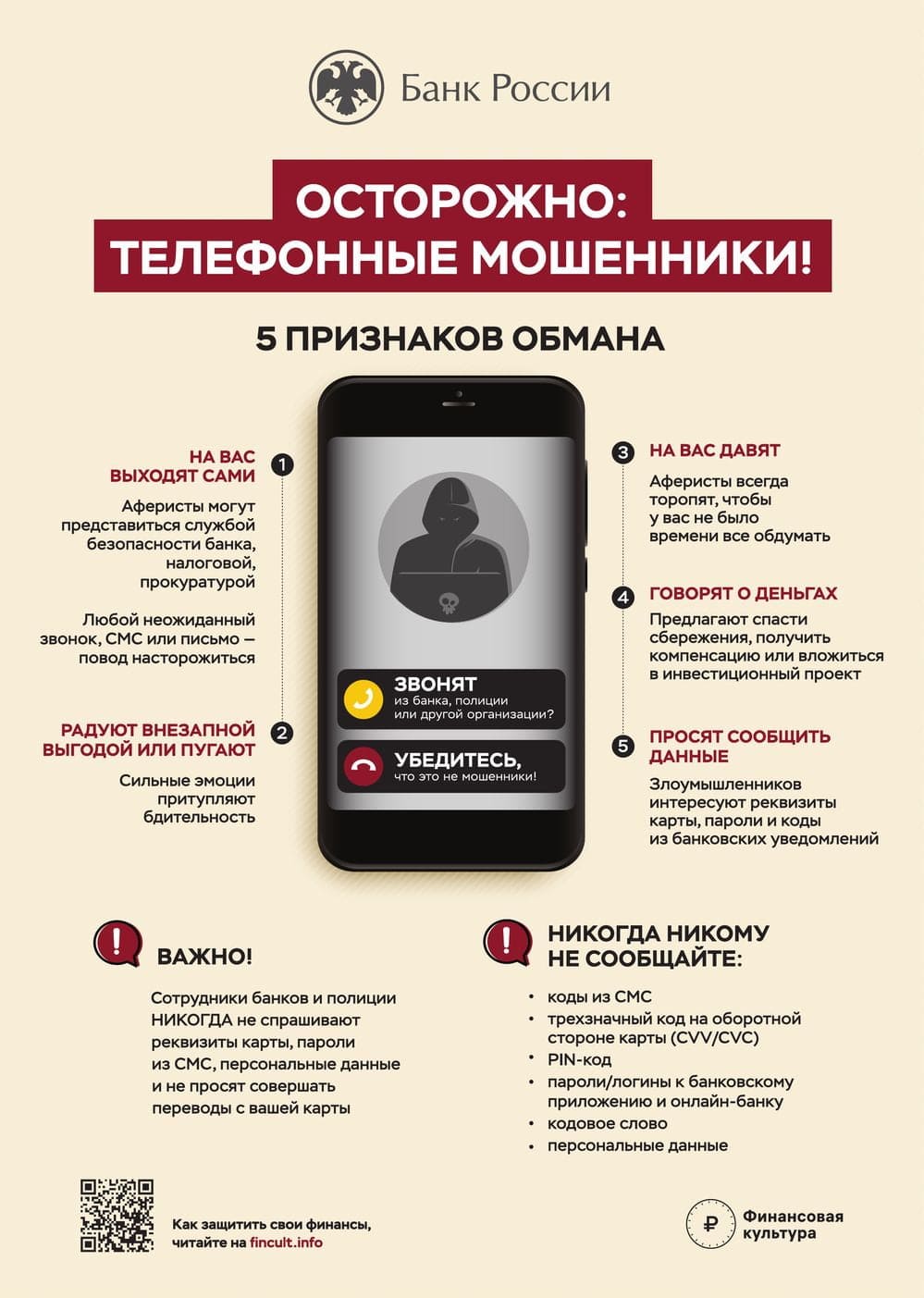

ТЕЛЕФОННОЕ МОШЕННИЧЕСТВО ↓(нажми)Телефонное мошенничество известно давно – оно возникло вскоре после массового распространения домашних телефонов. В настоящее время, когда широко используются мобильные телефоны и личный номер может быть у всех, от десятилетнего ребёнка до восьмидесятилетнего пенсионера, случаи телефонного мошенничества растут с каждым годом. Управление МВД РФ напоминает, что чаще всего в сети телефонных мошенников попадаются пожилые или доверчивые люди. При этом каждый человек может стать жертвой мошенничества, если не будет следовать простым правилам безопасности. Основные схемы телефонного мошенничества - Обман по телефону: требование выкупа КАК ЭТО ОРГАНИЗОВАНО: НА САМОМ ДЕЛЕ ПРОИСХОДИТ СЛЕДУЮЩЕЕ: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ: Управление МВД РФ обращает ваше внимание на то, что требование взятки является преступлением.

SMS-просьба о помощи ↓(нажми)SMS-сообщения позволяют упростить схему обмана по телефону. Такому варианту мошенничества особенно трудно противостоять пожилым или слишком юным владельцам телефонов. Дополнительную опасность представляют упростившиеся схемы перевода денег на счёт. КАК ЭТО ОРГАНИЗОВАНО: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ: КАК ЭТО ОРГАНИЗОВАНО: НА САМОМ ДЕЛЕ ПРОИСХОДИТ СЛЕДУЮЩЕЕ: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ: Телефонные вирусы ↓(нажми)Очень часто используется форма мошенничества с использованием телефонных вирусов. На телефон абонента приходит сообщение следующего вида: «Вам пришло MMS-сообщение. Для получения пройдите по ссылке...». При переходе по указанному адресу на телефон скачивается вирус и происходит списание денежных средств с вашего счета. Другой вид мошенничества выглядит так. При заказе какой-либо услуги через якобы мобильного оператора или при скачивании мобильного контента абоненту приходит предупреждение вида: «Вы собираетесь отправить сообщение на короткий номер ..., для подтверждения операции, отправьте сообщение с цифрой 1, для отмены с цифрой 0». При отправке подтверждения, со счета абонента списываются денежные средства. Мошенники используют специальные программы, которые позволяют автоматически генерировать тысячи таких сообщений. Сразу после перевода денег на фальшивый счёт они снимаются с телефона. Не следует звонить по номеру, с которого отправлен SMS – вполне возможно, что в этом случае с Вашего телефона будет автоматически снята крупная сумма. Существует множество вариантов таких мошенничеств. Будьте бдительны! Выигрыш в лотерее ↓(нажми)В связи с проведением всевозможных рекламных акций, лотерей и розыгрышей, особенно с участием радиостанций, мошенники часто используют их для прикрытия своей деятельности и обмана людей. «Вы победили, сообщите код карты экспресс-оплаты» Карточки экспресс-оплаты упростили процедуру зачисления денежных средств на счёт, но одновременно и открыли новые возможности для мошенников. КАК ЭТО ОРГАНИЗОВАНО: Если по каким-то причинам абонент не сможет в течение часа купить экспресс-карту, то все равно должен позвонить для согласования дальнейших действий. Затем мошенник объясняет порядок активации карт: стереть защитный слой; позвонить в призовой отдел; при переключении на оператора – сообщить свои коды. Якобы оператор их активирует на номер абонента, а призовой отдел контролирует правильность его действий, после чего присваивает ему персональный номер, с которым «победитель» должен ехать за призом. Но если Вы предложите самостоятельно активировать карты на свой номер и приехать с доказательными документами из сотовой компании, то это объявят нарушением правил рекламой акции.

Другие варианты мошенничества ↓ (нажми)Вам может поступить звонок от якобы представителя вашей сотовой компании, который предложит пополнить счет карточкой экспресс-оплаты. Но прежде чем совершить оплату, Вы должны будете сообщить оператору личный ПИН-код, перезвонив на определенный номер. НА САМОМ ДЕЛЕ ПРОИСХОДИТ СЛЕДУЮЩЕЕ: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ: Всё это указано на карте экспресс-оплаты – и в первую очередь надо следовать этим правилам. Если Вам поступило предложение от радиостанции активировать карточки экспресс-оплаты – не верьте. Радиостанции никогда не требуют активировать карточки экспресс-оплаты при проведении лотереи. «Вы выиграли машину, нужны деньги для её оформления» Выигрыш приза может стать не только приманкой, но и поводом затребовать перечисления крупных денежных средств для оформления нужных документов. КАК ЭТО ОРГАНИЗОВАНО: Во время разговора мошенники сообщают о том, что надо выполнить необходимые формальности: уплатить госпошлину и оформить необходимые документы. Для этого необходимо перечислить на счет своего мобильного телефона 30 тысяч рублей, а затем набрать определенную комбинацию цифр и символов якобы для проверки поступления денег на счет и получения «кода регистрации». НА САМОМ ДЕЛЕ ПРОИСХОДИТ СЛЕДУЮЩЕЕ: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ:

Ошибочный перевод средств ↓(нажми)КАК ЭТО ОРГАНИЗОВАНО: НА САМОМ ДЕЛЕ ПРОИСХОДИТ СЛЕДУЮЩЕЕ: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ:

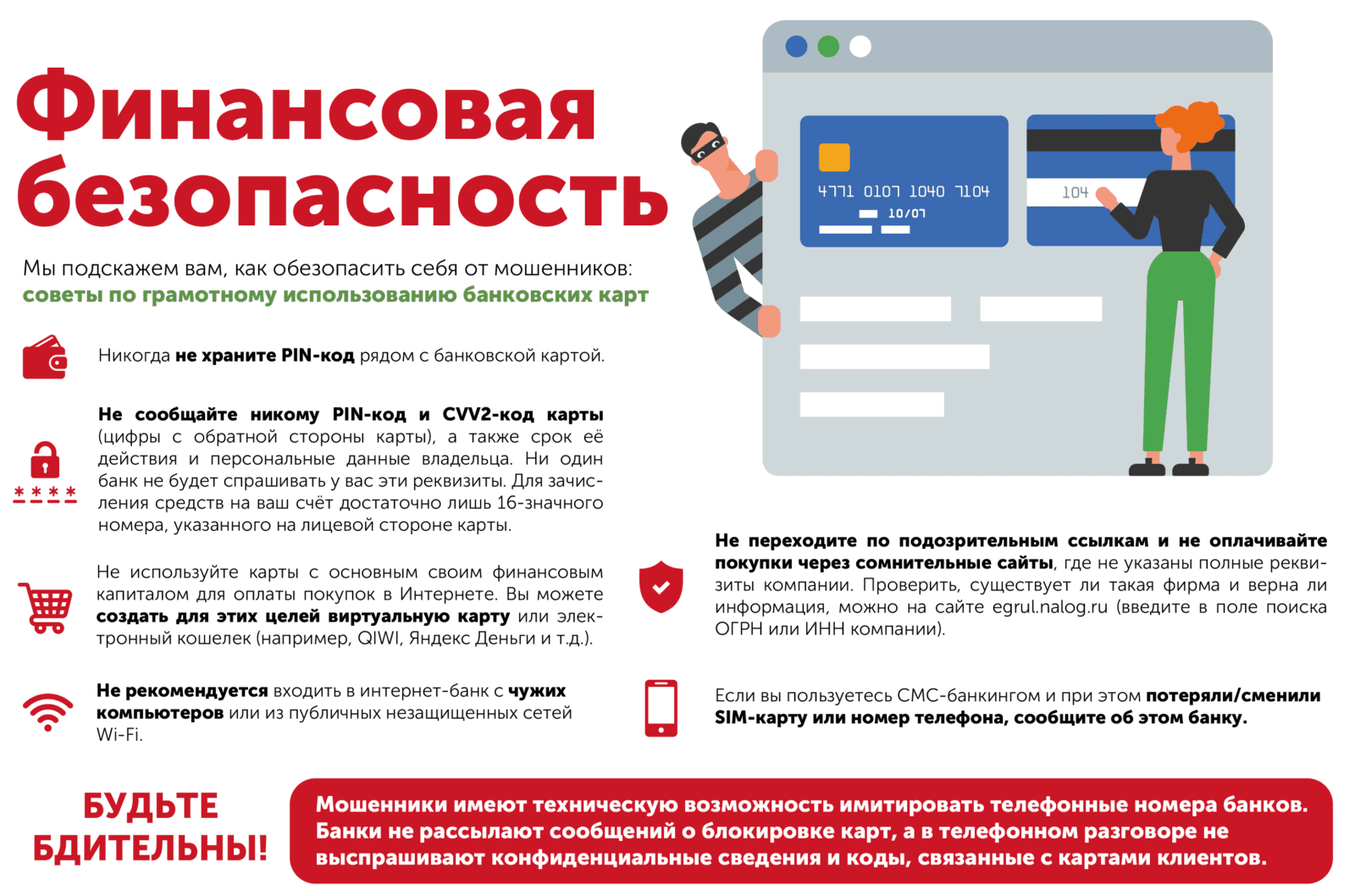

МОШЕННИЧЕСТВА С БАНКОВСКИМИ КАРТАМИ ↓(нажми)Банковская карта – это инструмент для совершения платежей и доступа к наличным средствам на счёте, не требующий для этого присутствия в банке. Но простота использования банковских карт оставляет множество лазеек для мошенников. КАК ЭТО ОРГАНИЗОВАНО: НА САМОМ ДЕЛЕ ПРОИСХОДИТ СЛЕДУЮЩЕЕ: КАК ПОСТУПАТЬ В ТАКОЙ СИТУАЦИИ: Вредоносные программы ↓(нажми)Интернет называют «миром новых возможностей». Но тем, кто только пришёл в этот мир, следует вести себя осторожно и строго следовать правилам поведения в Сети. Как и в реальном мире, в Интернете действует множество мошенников и просто хулиганов, которые создают и запускают вредоносные программы. Управление МВД РФ напоминает: для защиты пользователей от вредоносных программ разработано множество действенных контрмер. Надо лишь знать их и своевременно использовать. Виды вредоносных программВредоносные программы – любое программное обеспечение, которое предназначено для скрытного (не санкционированного) доступа к персональному компьютеру с целью хищения конфиденциальных данных, а также для нанесения любого вида ущерба, связанного с его использованием. Все вредоносные программы нередко называют одним общим словом «вирусы». На самом деле вредоносные программы можно разделить на три группы: Компьютерные вирусы – это программы, которые умеют размножаться и внедрять свои копии в другие программы, т. е. заражать уже существующие файлы. Обычно это исполняемые файлы (*.exe, *.com) или файлы, содержащие макропроцедуры (*.doc, *.xls), которые в результате заражения становятся вредоносными. Компьютерные вирусы существуют давно. В последнее же время, когда компьютеры стали объединять в компьютерные сети, подключать к Интернету, в дополнение к традиционным компьютерным вирусам появились вредоносные программы нового типа: сетевые черви и троянские программы. Сетевые черви – это вредоносные программы, которые размножаются, но не являются частью других файлов, представляя собой самостоятельные файлы. Сетевые черви могут распространяться по локальны сетям и Интернету (например, через электронную почту). Особенность червей – чрезвычайно быстрое «размножение». Червь без Вашего ведома может, например, отправить «червивые» сообщения всем респондентам, адреса которых имеются в адресной книге Вашей почтовой программы. Помимо загрузки сети в результате лавинообразного распространения, сетевые черви способны выполнять опасные действия. Троянские программы не размножаются и не рассылаются сами, они ничего не уничтожают на вашем компьютере, однако последствия от их деятельности могут оказаться самыми неприятными и ощутимыми. Задача троянской программы – обеспечить злоумышленнику доступ к Вашему компьютеру и возможность управления им. Все это происходит очень незаметно, без эффектных проявлений. Просто однажды Ваша частная переписка может быть опубликована в Интернете, важная бизнес-информация продана конкурентам, а баланс лицевого счета у интернет-провайдера или в электронных платежных системах неожиданно окажется нулевым или отрицательным. Безопасное использование электронной почты Являясь удобным видом связи, как личной, так и деловой, электронная почта остаётся одним из самых популярных способов распространения вредоносных программ в Интернете. Обычное сообщение электронной почты – это просто текст, сам по себе он не может быть опасен. Но к сообщению можно прикрепить файл, называемый файлом вложения или файлом присоединения, который вполне может оказаться вредоносной программой или зараженным вирусом файлом. ТАКТИКА БОРЬБЫ С ВРЕДОНОСНЫМИ ПРОГРАММАМИ: КАК УБЕРЕЧЬСЯ ОТ ПОЛУЧЕНИЯ ВРЕДОНОСНЫХ ПРОГРАММ У многих операторов связи имеются на почтовых серверах фильтры, отсекающие подозрительные послания. Однако, несмотря на очевидную эффективность общесистемного фильтра, для обеспечения безопасности его все-таки недостаточно, поскольку он рассчитан на обезвреживание уже известных вирусов, тогда как новые вирусы могут беспрепятственно попадать в почтовый ящик. Поэтому пользователю необходимо принять дополнительные меры безопасности. Самый действенный способ оградить от вредоносных программ свой почтовый ящик –запретить прием сообщений, содержащих исполняемые вложения. Если абонент включает подобный фильтр, то все сообщения, содержащие исполняемые файлы, будут автоматически удаляться непосредственно на почтовом сервере. Несмотря на кажущуюся радикальность подобной меры, она очень эффективна и в большинстве случаев не приводит к неудобствам или ограничениям возможностей пользователей. Во-первых, как правило, по электронной почте чаще всего рассылают документы и изображения, но не программы. Во-вторых, в случае необходимости получения программы по почте, можно договориться с отправителем, чтобы он предварительно упаковал ее с помощью какого-либо архиватора, например, Winzip или WinRar. Польза получится двойная, поскольку размер полученного файла-архива должен быть гораздо меньше размера и сходного файла. Имеется ещё один способ не сохранять подозрительные сообщения на своем компьютере. Надо сначала просматривать только заголовки сообщений и удалять ненужные письма непосредственно на сервере, не скачивая их на свой компьютер. КАК ЗАПРЕТИТЬ ВЫПОЛНЕНИЕ ВРЕДОНОСНЫХ ПРОГРАММ Бывают обстоятельства, при которых невозможно организовать работу так, чтобы не получать сообщения с исполняемыми файлами. В этом случае есть вероятность получить сообщения с вредоносными программами. Значит, необходимо принять меры, чтобы вредоносные программы ни в коем случае не были запущены на выполнение. Чтобы запустить файл вложения на выполнение, следует открыть сообщение в отдельном окне, дважды щелкнув по строке сообщения в списке (сообщение с вложением помечено скрепкой) и открыть файл-вложение, дважды щелкнув по имени файла в заголовке сообщения (поле «Присоединить»). Учитывая сказанное, необходимо взять за правило - не открывать сообщение (дважды щелкнув мышкой), особенно если оно пришло от неизвестного отправителя. Текст можно прочитать в режиме быстрого просмотра: когда при одиночном щелчке мышкой на сообщении в списке текст сообщения отображается не в отдельном, а в основном окне программы. Управление МВД РФ рекомендует немедленно удалять все подозрительные сообщения. Никогда не открывайте сразу присланные файлы-вложения, в том числе полученные от друзей, коллег или от имени известных фирм. Принимайте во внимание, что сообщения от якобы знакомых лиц могут оказаться рассылками, отправленными сетевыми червями. Также имейте в виду, что без вашего ведома ни одна уважаемая организация не будет рассылать файлы, даже если это важные данные, такие, как обновления системы или очередная защита от вирусов. ЗАЩИТА ЭЛЕКТРОННОЙ ПОЧТЫ К сожалению, нельзя исключать случаи, когда присылаемые файлы все-таки будут запущены. Однако и в этих случаях можно принять контрмеры. В первую очередь, следите, чтобы у вас были установлены самые последние обновления программ. Нелишним будет установить персональный межсетевой экран (firewall). В нём следует указать исчерпывающий список программ и доступных им портов и сервисов. Как только какая-либо незнакомая программа попытается отправить почту, она тут же будет обнаружена, и зараза не распространится с Вашего компьютера дальше. Кроме того, отслеживать и блокировать опасные действия, которые могут выполнять вредоносные программы (обращение к файлам, загрузочной области диска, системному реестру и т. п.), способны специальные программы-сторожа, обычно входящие в состав антивирусных пакетов. Они автоматически запускаются на выполнение при загрузке операционной системы и незаметно прослеживают действия программ.

ОБЩИЕ РЕКОМЕНДАЦИИ ПО ОБЕСПЕЧЕНИЮ БЕЗОПАСНОЙ РАБОТЫ В ИНТЕРНЕТЕ1. АНТИВИРУСНЫЕ ПРОГРАММЫ – ВАШИ ПЕРВЫЕ ЗАЩИТНИКИ Установите антивирусное программное обеспечение с самыми последними обновлениями антивирусной базы. Регулярно обновляйте антивирусные программы либо разрешайте автоматическое обновление при запросе программы. 2. ОБНОВЛЕНИЯ – ЭТО ПОЛЕЗНО И БЕЗОПАСНО Отслеживайте появление новых версий операционных систем и своевременно устанавливайте обновления к ним, устраняющие обнаруженные ошибки. По возможности отказывайтесь от использования старых операционных программ в пользу более современных. Регулярно обновляйте пользовательское программное обеспечение для работы в сети, такое как интернет-браузер, почтовые программы, устанавливая самые последние обновления. Помните, что обновления операционных систем разрабатываются с учётом новых вирусов. 3. НАСТРОЙТЕ СВОЙ КОМПЬЮТЕР ПРОТИВ ВРЕДОНОСНЫХ ПРОГРАММ Настройте операционную систему на своём компьютере так, чтобы обеспечивались основные правила безопасности при работе в сети. Не забудьте подкорректировать настройки почты, браузера и клиентов других используемых сервисов, чтобы уменьшить риск воздействия вредоносных программ и подверженность сетевым атакам. 4. ПРОВЕРЯЙТЕ НОВЫЕ ФАЙЛЫ Никогда не устанавливайте и не сохраняйте без предварительной проверки антивирусной программой файлы, полученные из ненадежных источников: скачанные с неизвестных web-сайтов, присланные по электронной почте, полученные в телеконференциях. Подозрительные файлы лучше немедленно удалять. Проверяйте все новые файлы, сохраняемые на компьютере. Периодически проверяйте компьютер полностью. 5. БУДЬТЕ БДИТЕЛЬНЫ И ОСТОРОЖНЫ По возможности, не сохраняйте в системе пароли (для установки соединений с Интернетом, для электронной почты и др.) и периодически меняйте их. При получении извещений о недоставке почтовых сообщений обращайте внимание на причину и, в случае автоматического оповещения о возможной отправке вируса, немедленно проверяйте компьютер антивирусной программой. 6. РЕЗЕРВНОЕ КОПИРОВАНИЕ – ГАРАНТИЯ БЕЗОПАСНОСТИ Регулярно выполняйте резервное копирование важной информации. Подготовьте и храните в доступном месте системный загрузочный диск. В случае подозрения на заражение компьютера вредоносной программой загрузите систему с диска и проверьте антивирусной программой.

А также: | |

| Просмотров: 906 | | | |

| Всего комментариев: 0 | |